In der vergangenen Woche habe ich über das WordPress-Plugin Rublon geschrieben, das ich bei meinen WordPress-Blogs installiert habe, um für mehr Sicherheit zu sorgen. Diese Woche versuche ich erneut mein Glück mit iThemes Security.

Erneut deswegen, weil ich beim ersten Durchgang gar nicht mit iThemes Security zurechtgekommen bin. Ich teste neue Plugins nicht hier, sondern bei apropos garnix. Falls Probleme auftauchen, habe ich mir zumindest nicht die Seite kaputtgemacht, über die meine Kunden zu mir kommen. Genauso machte ich es auch mit iThemes Security. Ich fand das Plugin schwer einzustellen und einfach unangenehm, deswegen habe ich es direkt wieder deaktiviert. Das Wichtigste deswegen vorab: Beim zweiten Versuch klappte alles, und zwar absolut problemlos.

Was kann iThemes Security?

Das Plugin nennt sich selbst „The easiest, most effective way to secure WordPress in seconds“. iThemes Security soll auf vielfältige Weise das Blog vor automatisierten Angriffen schützen. Während Rublon eine Zwei-Faktor-Authentifizierung für das Blog einrichtet, wehrt iThemes Security (ich kürze das ab sofort mit iTS ab) Login-Versuche ab, die von verdächtigen Usern gemacht werden, bzw. die auf unlautere Absichten schließen lassen. Dazu gehören zahlreiche erfolglose Login-Versuche hintereinander, Login-Versuche über bekannt zwielichtige Hosts und User Agents etc.. Dazu kommen noch allgemeine Einstellungen, etwa zur verbesserten Passwortsicherheit, zu den Backups und ein Malware-Scanning.

Die Installation

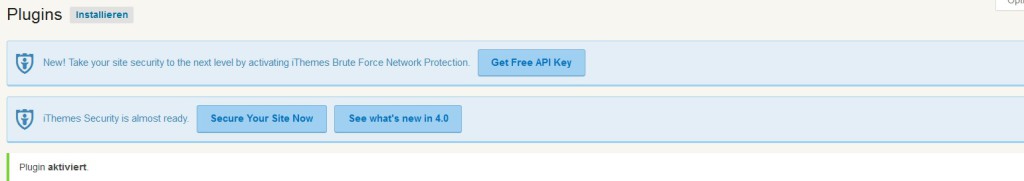

Wie bei WordPress üblich, ist die Installation über das Dashboard kinderleicht. Mit der Suche nach iThemes Security gelange ich zum Plugin und kann es installieren. Nach erfolgter Installation bin ich direkt im Dashboard des Plugins selbst und werde dazu aufgefordert, mir den kostenlosen API-Key zu besorgen.

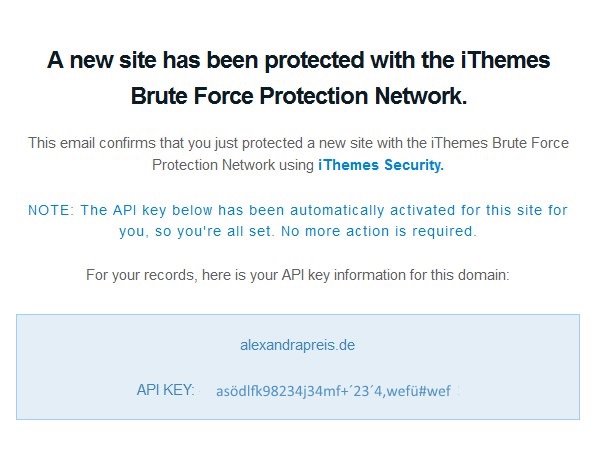

Den Key bekomme ich, indem ich bei dem Punkt „Brute Force Protection“ meine E-Mail-Adresse eingebe. Der Schlüssel kommt umgehend per E-Mail und ist bereits aktiviert, so dass ich nichts weiter tun muss.

Den Key bekomme ich, indem ich bei dem Punkt „Brute Force Protection“ meine E-Mail-Adresse eingebe. Der Schlüssel kommt umgehend per E-Mail und ist bereits aktiviert, so dass ich nichts weiter tun muss.

Dann werde ich vernünftigerweise dazu aufgefordert, vor allen Änderungen erstmal ein Backup vorzunehmen.

Dann werde ich vernünftigerweise dazu aufgefordert, vor allen Änderungen erstmal ein Backup vorzunehmen.

Genauso sympathisch finde ich den Rat, meine eigene IP für einen Tag auf die Whitelist zu setzen, damit ich mich nicht versehentlich selbst aussperre: „Security is a delicate item. It does not care who you are, if it sees that you are trying to do something strange it will lock you out.“.

Brute Force Protection

Nachdem ich mich auf die Whitelist gesetzt und ein Backup gemacht habe, beginne ich, die Einstellungen für die Brute Force Protection anzupassen.

iThemes Security verhindert einen Brute-Force-Angriff, indem es einfach nicht zulässt, dass jemand oder etwas immer wieder versucht, sich einzuloggen – von Haus aus haben WordPress-Blogs da nämlich keine Begrenzung. iTS sperrt dann den Account aus, der versucht, sich einzuloggen; ebenso wird der Rechner ausgesperrt, von dem der Login-Versuch, bzw. die zu vielen Login-Versuche kommen.

iTS lässt mich dabei die angezeigten Meldungen und Nachrichten anpassen, es hält mich also nichts (außer meiner guten Erziehung) davon ab, einem Computer bzw. User in deutlichen Worten zu sagen, was ich von der Hackerei halte.

Ab jetzt werden zwei Arten von Login-Versuchen unterbunden: lokale Brute-Force-Angriffe, also solche, die immer wieder auf mein spezielles Blog abzielen, und solche, die von IP-Adressen kommen, die der iTS-Community als problematisch bekannt sind. Um diese IP-Adressen kennenzulernen, sammelt das Plugin die Daten der Angriffe. Dem Erfassen dieser Daten kann man in den Einstellungen übrigens auch einfach widersprechen.

Zudem kann ich einstellen, wie lange ein User ausgesperrt wird, wie lange das Plugin sich an einen früheren Lockout erinnern soll, und nach wie vielen Lockouts eine IP auf die permanente Blacklist gesetzt wird.

Nach dem Modul „Brute Force Protection“ habe ich mich durch alle Settings gearbeitet und sie angepasst.

Andere Einstellungen

Zum Schutz vor Brute-Force-Attacken ist es von Vorteil, die Login-Seite vor automatisierten Angriffen zu verbergen. Standardmäßig nutzt WordPress für den Login-Bereich einen „Slug“, also einen sprechenden Bestandteil der URL, etwa /admin, /dashboard, /login, oder / wp-login.php. Das macht die Login-Seite für User wie auch für Angreifer leicht auffindbar. iThemes Security lässt mich diesen Slug ändern und der Login wird dadurch sozusagen unsichtbar.

To-do-Liste

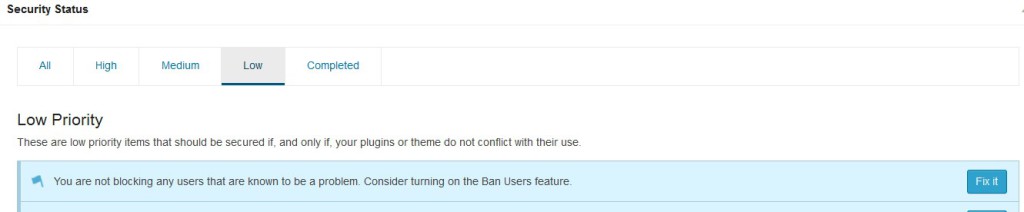

Es folgt eine Liste von Punkten, die vom Plugin in unterschiedliche Prioritäten eingeteilt werden: High, Medium, Low, und Completed. Sehr bequem finde ich hier, dass mir gesagt wird, was nach Meinung von iTS noch zu tun ist.

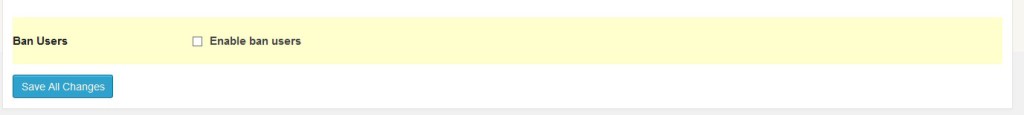

Mit bequemem Klick auf den „Fix it“-Button komme ich zur entsprechenden Änderungsmöglichkeit bei den Einstellungen.

Für den Malware-Scan besorge ich mir bei VirusTotal einen API-Key; dazu gibt es bei iThemes sogar ein kleines Tutorial. Bei VirusTotal kann man übrigens auf der Startseite Dateien und Websites auf Malware scannen lassen, kostenlos und ohne Anmeldung.

Was kostet iThemes Security?

Es gibt iTS in einer kostenlosen und in einer Bezahlversion; ich habe die kostenlose Version des Plugins heruntergeladen. In der Pro-Version gibt es verschiedene zusätzliche bzw. erweiterte Features wie etwa eine zusätzliche Zwei-Faktor-Authentifizierung und planbare Malware-Scans. Für den privaten Gebrauch (2 Lizenzen) kostet iThemes Security Pro jährlich 80 Dollar, die Business- (10 Lizenzen) und Developer-Versionen (unbegrenzte Lizenzen) kosten 100 und 150 Dollar.

Was halte ich jetzt von iThemes Security?

Wie gesagt, beim ersten Durchgang hatte ich massive Probleme mit den Einstellungen des Plugins. Ich finde es tatsächlich ärgerlich, dass es noch keine deutsche Übersetzung dafür gibt, was wohl auch schon viele andere User bemängelt haben.

Beim zweiten Versuch allerdings bin ich wunderbar mit iTS zurechtgekommen, was vermutlich ein Hinweis darauf ist, dass man wichtige Arbeiten halt einfach nicht nach 20 Uhr in Angriff nehmen sollte, sondern morgens, wenn man geistig noch frisch ist. Das Problem lag also eindeutig bei mir.

In meinem Artikel über Rublon habe ich am Ende so locker kommentiert: „Natürlich wäre jetzt ein kontrollierter Hacking-Versuch nötig, damit ich sehe, ob Rublon auch hält, was es verspricht.“

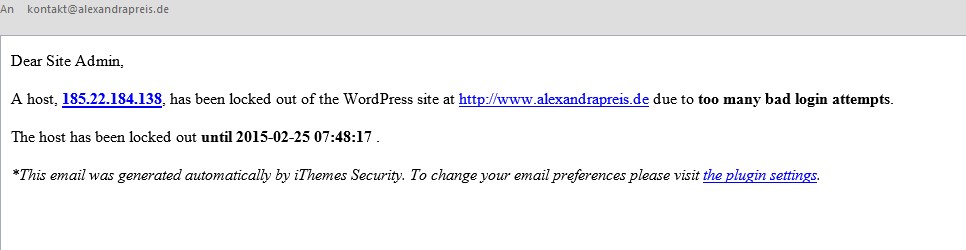

Da hatte ich bei iTS sehr viel Glück: Gestern Abend erst letzte Hand an die Einstellungen gelegt, heute bekomme ich schon eine „Site Lockout Notification“.

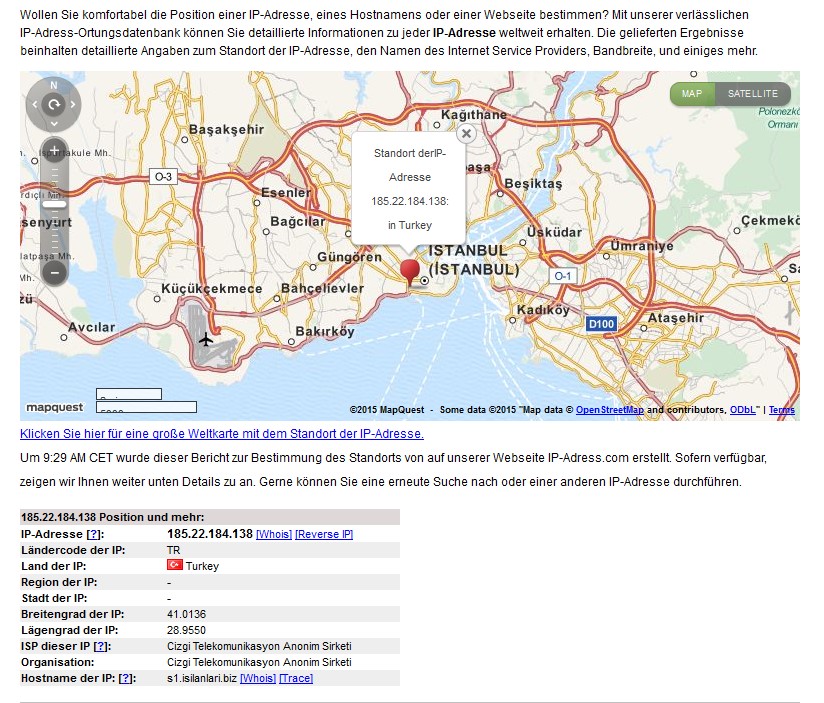

Ein Klick auf die IP-Adresse brachte mich direkt zu ip-adress.com, so dass ich sehen konnte, woher der Angriff kam: aus Istanbul.

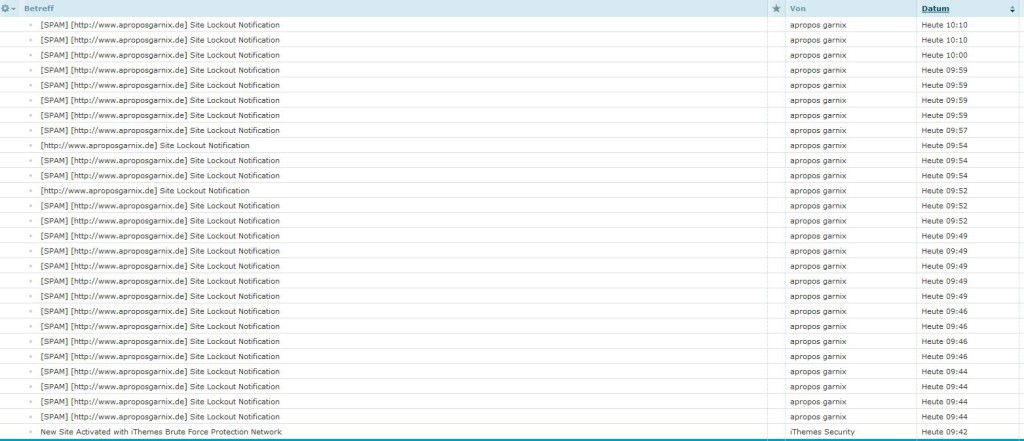

Das fand ich doch sehr interessant. Noch interessanter wurde es, als ich iTS dann auch bei apropos garnix wieder aktivierte. Die Aktivierung war um 9:42 Uhr, um 10:10 Uhr sah mein Posteingang so aus:

Zum Glück gibt es die Option „Send digest email“, so dass man nicht bei jedem Vorfall eine Mail bekommt, sondern nur eine tägliche Zusammenfassung.

Alles in allem bin ich ziemlich beeindruckt von iThemes Security. Wenn ich der noch kurzen Erfahrung vertrauen kann, dann sind meine Blogs doch stärker unter Beschuss als vermutet. Mit iThemes Security ist das Bloggen wohl deutlich sicherer.

Hier gibt es weitere Bloggerberichte zu iThemes Security:

bloggerabc.de: Safety first – Schütz deinen Blog, aber richtig – iThemes Security – Der digitale Wächter von WordPress

willbloggen.com: iThemes Security

netz-gaenger.de: WordPress konfigurieren für mehr Sicherheit

Die Welt und ich: WordPress – ausgesperrt mit iThemes Security

erbloggt.de: WordPress nach Deinstallation von iThemes Security reparieren

Ich bezweifle einfach mal rundheraus, dass IP-Adressen, gerade im Zusammenhang mit böswilligen Verbindungsversuchen, irgendeine Aussagekraft haben. Sie sind völlig uninteressant.